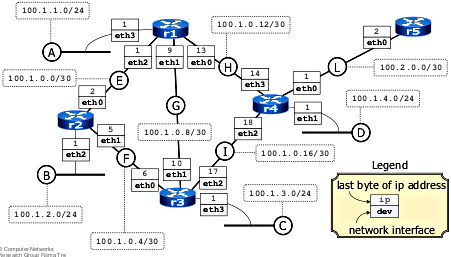

Nella figura sono inoltre mostrati i prefissi di rete comuni a coppie di porte, mentre l'indirizzo delle singole porte ethn si ottiene usando come ultimo byte quello scritto nel rettangolo associato alla porta. Come verifica, interroghiamo (usando i comandi disponibili nei terminali guest) un router (ad es., r2) per conoscere (e scrivere, assieme al comando usato)

- 15 - gli indirizzi associati alle interfacce (quali?)

- 16 - gli istradamenti noti (quali?)

- 17 - i numeri di porta e gli indirizzi (quali?) su cui sono in ascolto i demoni eventualmente presenti (quali?)

- 18 - se ci sono altri processi in esecuzione oltre a quelli scoperti al punto 17 (come?)

- 19 - se un altro router (ad es, r3) ospita altri servizi, senza usare i comandi disponibili nella sua finestra guest (come?)

Ora, verifichiamo con dei ping la raggiungibilità ad es. di r1 ed r3 a partire da r2, e l'irraggiungibilità di r4.

- 20 - blocchiamo il ping dopo una decina di pacchetti, e prendiamo nota del ritardo medio

- 21 - verificato che il ping da r2 a r4 non funziona, secondo lei, i pacchetti hanno mai lasciato r2?

Finalmente, facciamo partire i demoni di routing su tutti i router tranne r5. Facciamo così:

- su r4 ed r3 impartiamo il comando tcpdump -i any -v -n -s 0 in modo da osservare l'evoluzione dei messaggi RIP;

- su r2 eseguiamo il comando /etc/init.d/zebra start, e poi un traceroute 100.2.0.1 verso r4,

- anche su r1 eseguiamo /etc/init.d/zebra start;

- 22 - sempre su r1, con netstat -ltunp verifichiamo su quali porte rispondono i nuovi demoni

- ancora su r1, interroghiamo il nuovo stato della tabella di routing, ripetendo il comando ip route

- dopo un pò, interrompiamo il tcpdump su r4 ed r3, ed attiviamo RIP su entrambi, con /etc/init.d/zebra start

- 23 - verifichiamo che ora l'instradamento da r2 verso r4 ha successo, e prendiamo nota dell'esito del traceroute 100.2.0.1

Per attivare anche la connettività di r5, possono essere seguite le slide ufficiali, a partire da pagina 20. Per chiudere tutte le VM guest, impartire sull'host il comando lhalt.