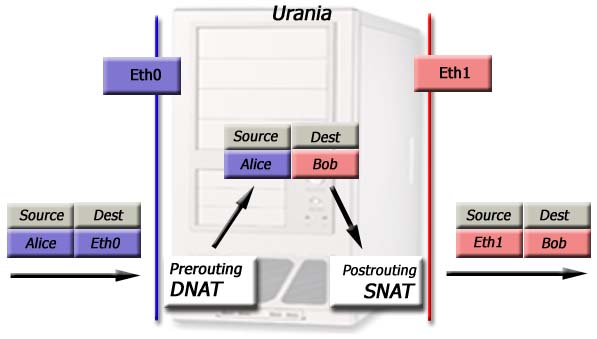

Figura 4.1 Ambiente di test

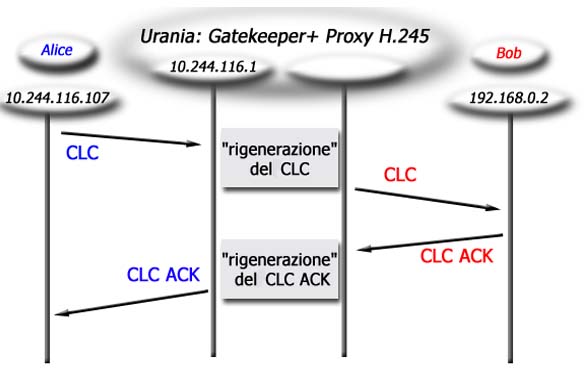

Supponiamo già effettuate le fasi iniziali della chiamata; lo scambio dei messaggi H.245 segue lo schema illustrato in figura 4.2

Figura 4.2 Fallimento apertura dei canali logici

Nell' OLC mandato da Alice a Bob c'è l'indirizzo RTCP di Alice, ad esempio:

RTCP Alice= 10.244.116.107 : 12001

La prima parte è l'indirizzo IP dell' host Alice, mentre 12001 è un numero di porta UDP, sulla quale Alice dichiara di essere pronta a ricevere messaggi del protocollo RTCP.

L'MC inoltra il messaggio a Bob, che immagazzina l'informazione, e restituisce un messaggio OLC ACK che contiene il proprio indirizzo RTCP e quello RTP, ad esempio:

RTCP Bob= 192.168.0.2: 5001

RTP Bob = 192.168.0.2: 5000

Al solito, la prima parte è l'indirizzo IP di Bob, mentre 5000 e 5001 sono le porte adiacenti UDP sulle quali Bob si dichiara pronto a ricevere, rispettivamente, controllo RTCP e dati multimediali codificati RTP.

L'MC inoltra il messaggio ad Alice, che ora è pronta ad aprire un canale logico unidirezionale verso la porta UDP 5000 di Bob;

I pacchetti contenenti i dati multimediali vengono confezionati, ma conterranno nel campo destination dell'intestazione IP un indirizzo IP non appartenente alla rete visibile da Alice. Essi verranno allora spediti verso un gateway di default eventualmente presente sulla rete 10.244.116.x, e da questo scartati.

Lo scambio OLC-OLC ACK nella direzione opposta segue esattamente la stessa sorte, e nessuno dei due endpoint riesce a "sentire" l'altro.

L'inganno

Ogni volta che all' MC arriva un messaggio, esso ne estrae informazioni, che va a memorizzare in apposite strutture dati. Attraverso le API fornite possiamo variare il valore di alcuni campi di queste strutture prima che il Media Controller, a partire da queste, confezioni il messaggio uscente.

La decisione sull'intervenire o meno è data dallo stato di un flag, settato dal gatekeeper in base al contenuto del messaggio ARQ, dal quale si può desumere l'indirizzo IP di chiamante e chiamato. Ovviamente, se il chiamante e il chiamato appartengono alla stessa rete, non c'e bisogno di darsi tanta pena.

Supponiamo d'ora in poi di essere nella situazione in cui il chiamante e il chiamato non si trovano sulla stessa rete.

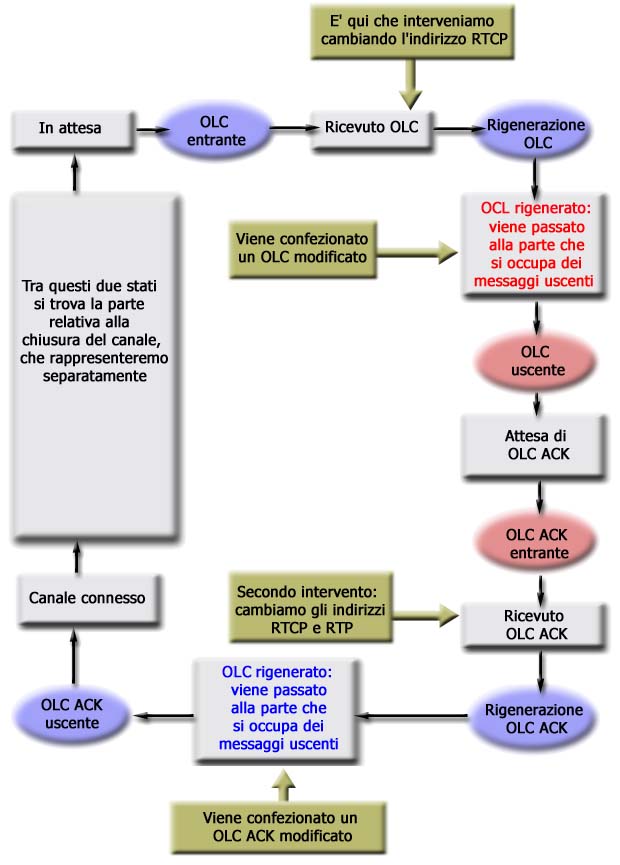

Riferendoci alla figura 4.3, che illustra il diagramma di stato relativo all'apertura di un canale: